연습 샘플 분석 - 2 본문

저번 샘플을 이어서 분석했다.

이번에는 동적으로 분석을 진행했다.

SysAnalyzer을 이용했다.

세팅을 해주고 start를 눌러주어 기다려준다.

실행하기 전 꼭 스냅샷을 찍어주어야 한다.

무슨 일이 일어날지 모른다.

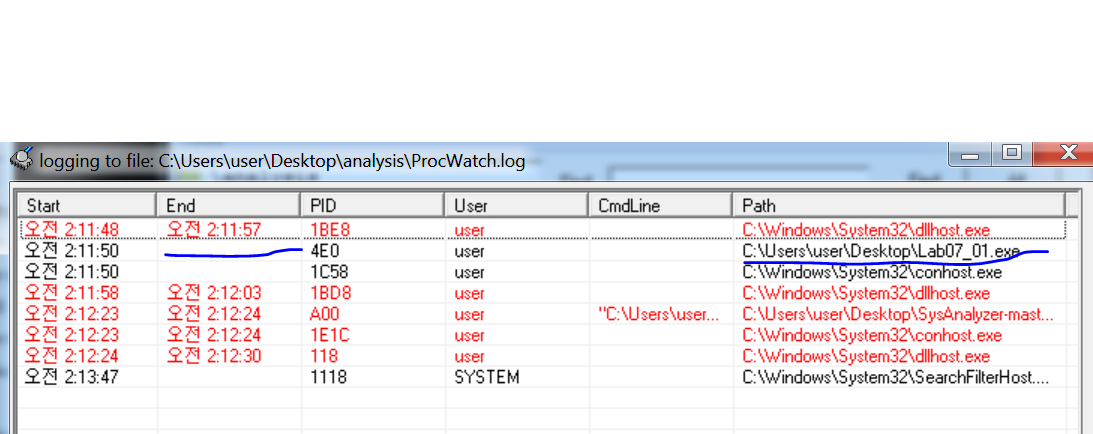

실행 후 확인을 하면 샘플 프로그램이 종료되지 않았다.

계속 실행중이다.

PID 1248이 USER의 권한을 사용하고 있다.

여러 개의 PORT가 생성된 것을 확인할 수 있다.

레지스트리가 수정되었다.

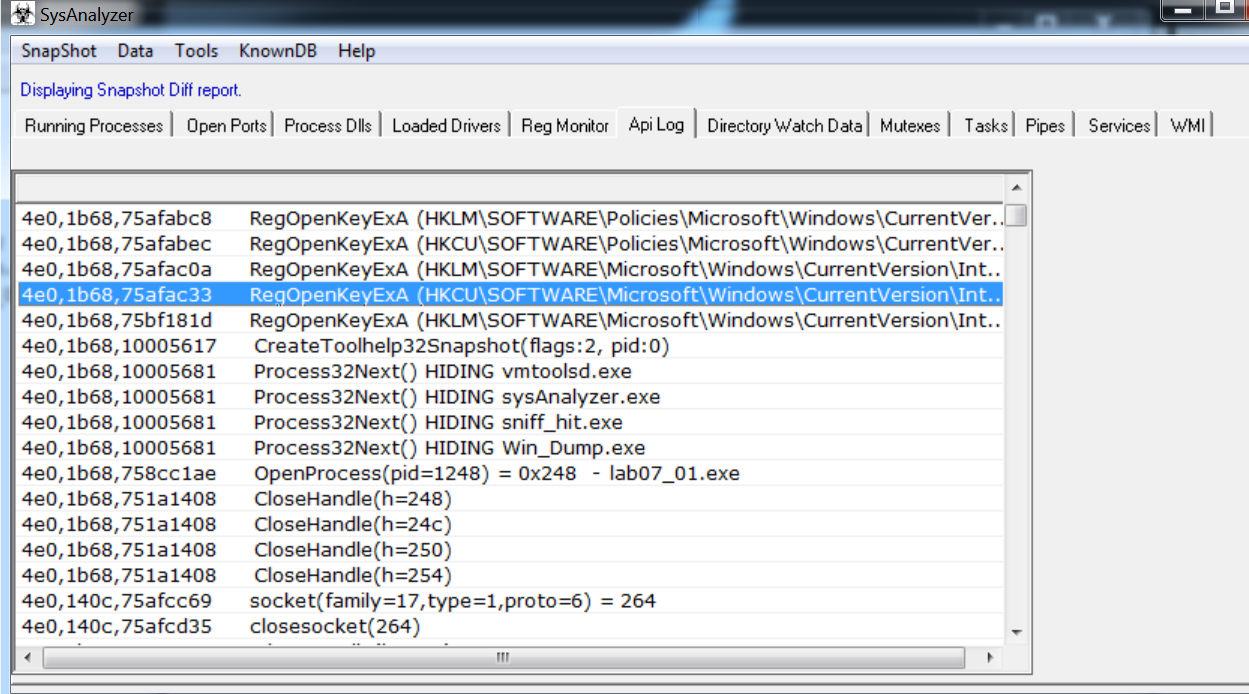

API log를 확인한다.

레지스트리, 통신, 뮤텍스 관련 api들을 확인했다.

패킷을 확인해보면 저번 pestudio를 통해 확인했던 url이 찍혀있다.

해당 url과 통신을 한다는 것을 알 수 있다.

마지막으로 뮤텍스 관련 기록들이 존재한다.

HGL345 또한 pestudio에서 식별했던 문자열이다.

HGL345를 제외한 2개는 프로그램 실행 중간에 생겼다.

'악성코드 분석' 카테고리의 다른 글

| C++ 악성코드 샘플 분석_1 (0) | 2022.10.05 |

|---|---|

| 연습샘플 분석 - 3 (0) | 2022.09.16 |

| 연습 샘플 분석 - 1 (2) | 2022.09.09 |

| 악성코드 주요 행위 분석 (0) | 2022.09.08 |

| IDA 실습-2 (0) | 2022.09.06 |

Comments