[CodeEngn] Basic RCE L06 - 보고서 본문

언팩 문제가 나온다.

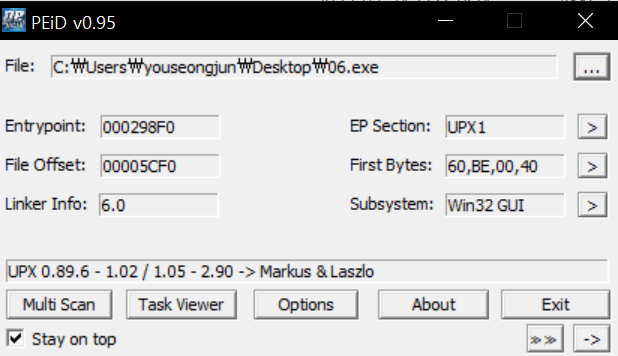

바로 무슨 패킹이 확인해준다.

UPX패커이다.

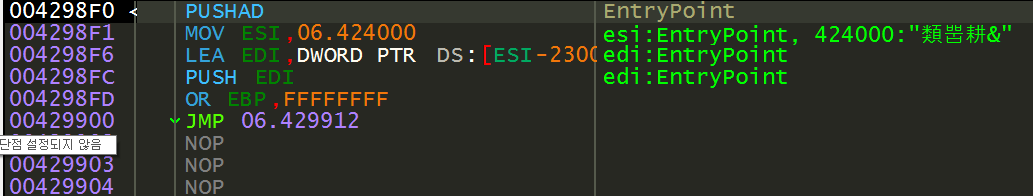

디버거로 확인해준다.

시작하면 PUSHAD가 나오므로

esp 트릭을 이용해준다.

그 후 진행하면 oep로 점프하는 곳이 나온다.

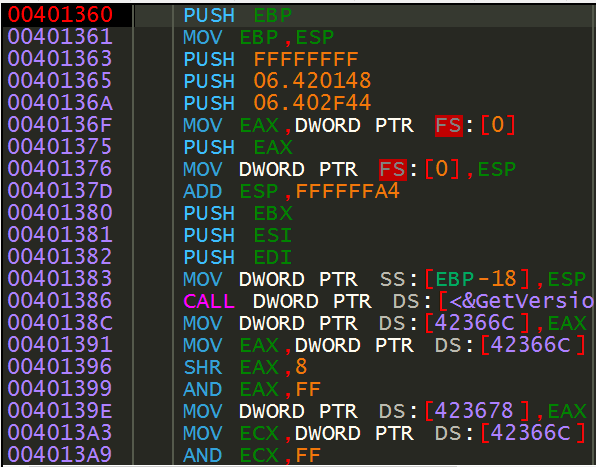

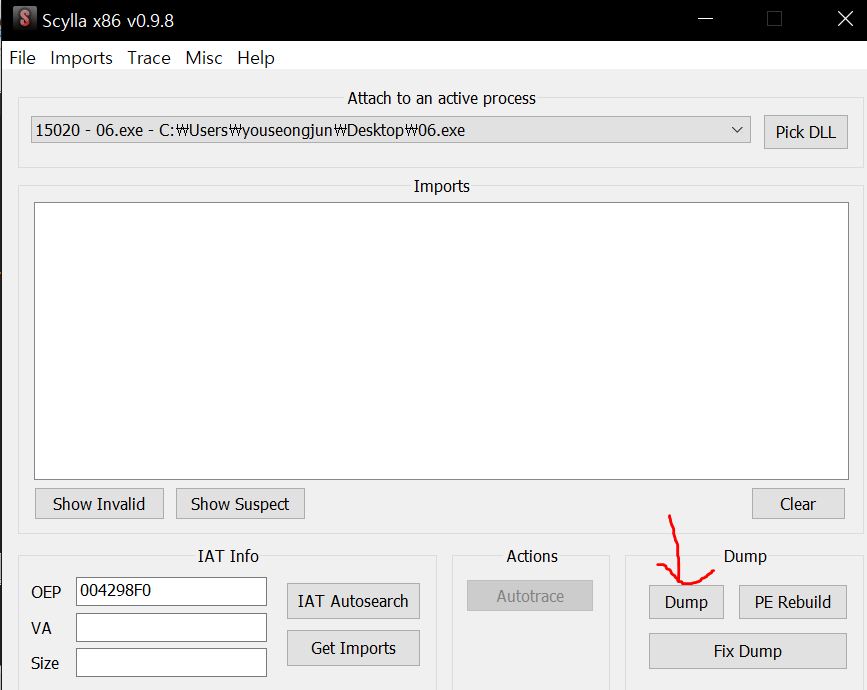

스칼라로 덤프를 만들어 주고 iat를 설정해주었다.

처음 써보는 플러그인이지만 다 비슷하기 때문에 바로 사용할 수 있었다.

덤프 프로그램을 다시 디버거 올려주고

Run to User Code로 내가 입력한 값을 스택에서 찾아준다.

해당 참조 주소로 이동해준다.

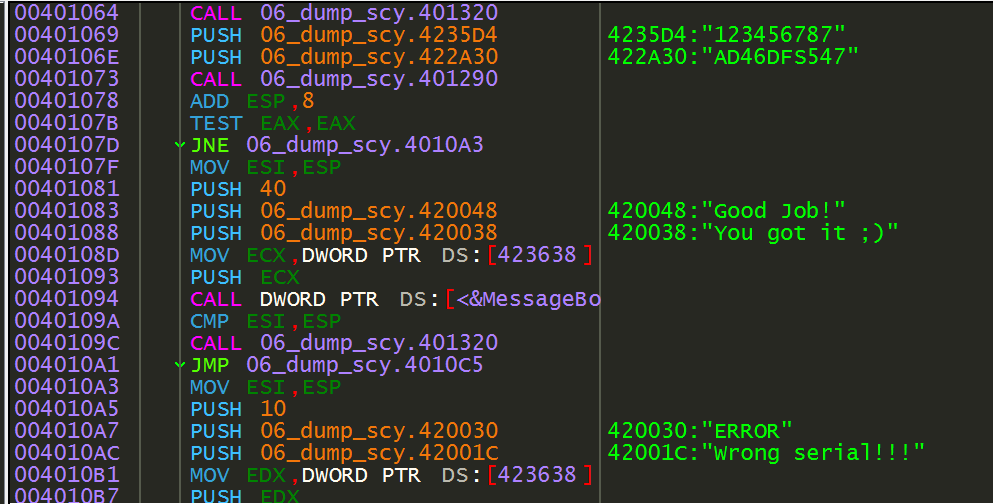

익숙한 string이 보인다.

위쪽에 내가 입력한 숫자가 있다.(123456787)

그 아래는 수상한 문자열이 보인다.(AD46DFS547)

두 문자열을 push 하고 함수의 검증 루틴이 따라 EAX값을 반환한다.

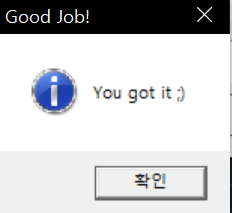

해당 문자열을 시리얼 번호에 입력!!

'wargame > CodeEngn' 카테고리의 다른 글

| [CodeEngn] Basic RCE L08 - 보고서 (0) | 2022.03.26 |

|---|---|

| [CodeEngn] Basic RCE L07 - 보고서 (0) | 2022.03.25 |

| [CodeEngn] Basic RCE L05 - 보고서 (0) | 2022.03.24 |

| [CodeEngn] Basic RCE L04 - 보고서 (0) | 2022.03.24 |

| [CodeEngn] Basic RCE L03 - 보고서 (0) | 2022.03.24 |

Comments